こんにちは、こじろうです。

この記事では、N/Wスペシャリスト令和6年午後Ⅱ問2に挑戦していきたいと思います。

別記事のネットワークエンジニアのススメでも紹介しましたが、文系SEからするとシステムエンジニアよりもネットワークエンジニアになった方が良いキャリアを気づかる可能性があります。

僕自身も、プログラマ➡システムエンジニア➡ITコンサルタントとキャリアチェンジしてきましたが、所々、ネットワークエンジニアとして活動し、成果を出すことに成功してきました。

文系SEのみなさまにも是非、ネットワークの知識を蓄えて頂きたく、IPAが主催しているネットワークエンジニアの資格試験について、僕なりの解答方法と、IPAが公表している模範解答を紹介していきたいと思います。

【この記事でわかること】

- N/Wスペシャリストの問題を解く上で持つべき考え方

- 令和6年午後Ⅱ問2における各設問の考え方

- 1 設問を解き始める前の前提

- 2 問題文を読みながら僕が考えていった内容

- 3 下線①社内メールサーバYからメール中継サーバへ転送されるとき

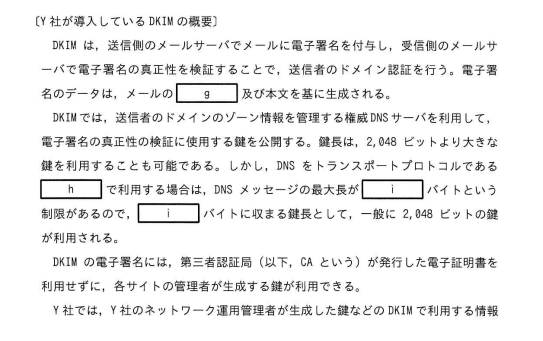

- 4 下線②DNSラウンドロビンによってメール中継サーバY1又はY2に振り分けられる。

- 5 本文中の「a」~「c」に入れる適切な字句を答えよ

- 6 表1中の「ア」「イ」に入れる適切なIPアドレスを答えよ。

- 7 本文中の下線③について、攻撃者がPTRレコードに対して行う不正操作の内容を次に示す図8を参照して45字以内で答えよ。

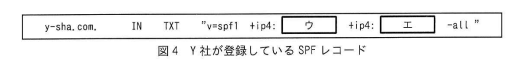

- 8 図4中の「ウ」「エ」に入れる適切なIPアドレスを答えよ。

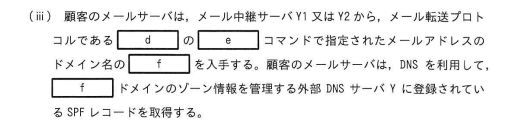

- 9 本文中の「d」「f」に入れる適切な字句を答えよ。

- 10 下線④取得したSPFレコードに登録された情報を基に、送信元メールサーバの正当性を検査する

- 11 本文中の「g」「h」「i」に入れる適切な字句又は数値で答えよ。

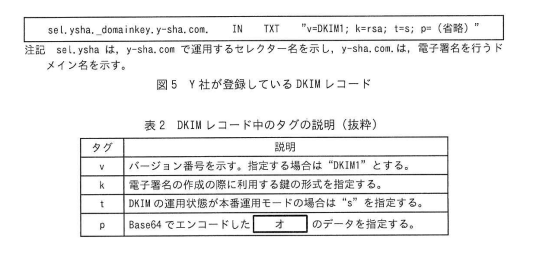

- 12 図5のDKIMレコードで指定されている暗号化方式のアルゴリズム名、および表2中の「オ」に入れる適切な鍵名を答えよ。

- 13 下線⑤取得したDKIMレコードに登録された情報を基に、電子署名の真正性を検査する。

- 14 下線⑥DNSサーバにSPFで利用する情報を登録することで対応できると考えた。

- 15 本文中の「j」に入れる適切な字句を答えよ

- 16 本文中の下線⑦について、異なる鍵を利用することによる、Y社におけるセキュリティ面の利点を、50文字以内で答えよ。

- 17 下線⑧Z社のサポートチームY以外の部署の従業員が、送信元メールアドレスにspport@y-sha.comをセットしてサポート担当者に成りすました場合、顧客のメールサーバでは、なりすましを検知できない。

- 18 表4中の下線⑨の電子署名データの作成方法を、25文字以内で答えよ。

- 19 表4中の下線⑩のハッシュ値aを取り出す方法を、20字以内で答えよ。

- 20 表4中の下線⑪について、どのような状態になれば改ざんされていないと判断できるのか、25字以内で答えよ。

- 21 XXX

- 22 XXX

- 23 XXX

- 24 XXX

- 25 XXX

- 26 ネットワークの勉強をして良かったなーと思うこと

設問を解き始める前の前提

詳細は以下の記事を読んで頂きたいのですが、過去問に挑戦する前に頭に入れておいて欲しいことが2つあります。参考:【文系SE】ネットワークスペシャリストー解答時のフレームワークー

- 問題文を読みつつ設問を推測する。(設問を読んでから考えていては間に合わない)

- 問題文を読んでいく中で「これ、聞かれるだろうな」と推測する。

それでは、いってみましょう!!😃

問題文を読みながら僕が考えていった内容

下線①社内メールサーバYからメール中継サーバへ転送されるとき

※更新中

設問1(1)についての問題ですが、転送先のメール中継サーバのFQDNを求められています。

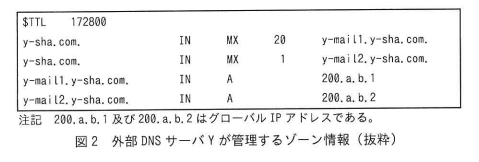

DNSレコードは一番左の列がドメイン名、一番右がホスト名で、どちらがFQDNなのか分からなくなっておりました。

FQDN=ホスト名.ドメイン名なので、一番右の列が回答対象となるでしょう。

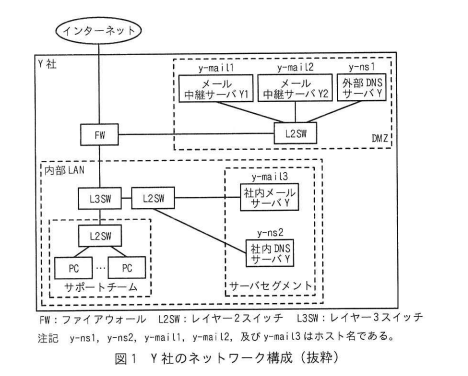

図2を見ると、メールサーバを示すMXレコードは二つあり、優先度が高い(値(プライオリティ値)は小さい)方を回答とするべきでしょう。

(当日は”y-mail2.y-sha.com”と回答しました。)

→そのあと思い直して、出題者の意図は、ユーザが負荷分散を意識せずにメールサーバを利用するためのFQDNは何か問いたい…かな?と思い、”y-sha.com”に変更しました。)

と、まぁ、ごちゃごちゃ書いたのですが、社内→社外なので、参照されるDNSサーバは外部DNSサーバではなく、内部DNSサーバでした、、この時点で大間違いです、、

模範解答は

mail.y-sha.lan

でした。

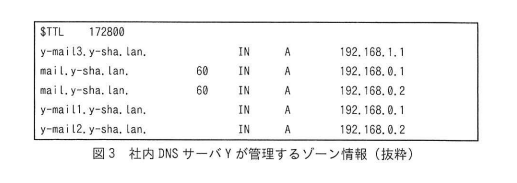

下線②DNSラウンドロビンによってメール中継サーバY1又はY2に振り分けられる。

※更新中

設問1(2)についての問題ですが、社内メールサーバYからメール中継サーバY1又はY2へのメール転送時に、振り分けの偏りを小さくするために実施している方策を25字以内で求められています。

本文の下線②に、DNSを活用した負荷分散方法の王道:DNSラウンドロビンを活用する旨が記載されているため、こちらをベースに回答するべきでしょう。

(当日は”DNSラウンドロビンにて各サーバが順番に利用する”と回答しておりました。)

ここも設問1(1)と同様、参照すべきDNSサーバを取り違えておりました。。

模範解答は

TTLを60秒と短い時間にしている

でした。

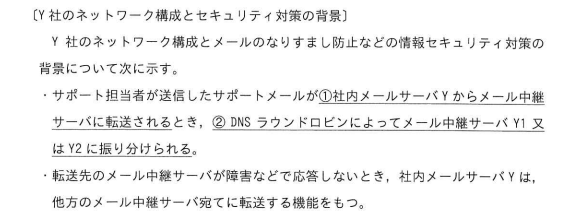

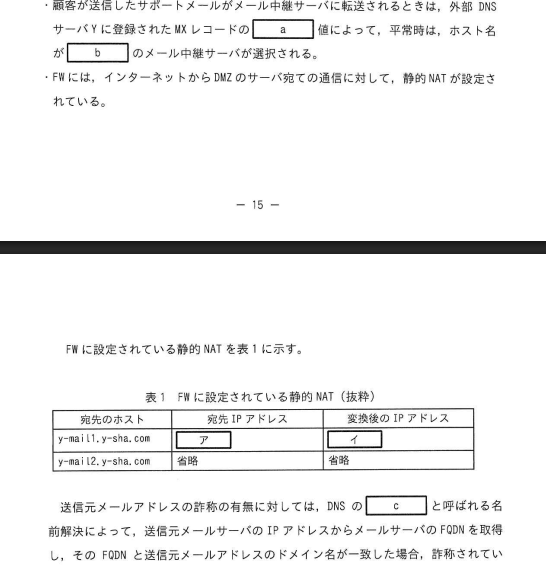

本文中の「a」~「c」に入れる適切な字句を答えよ

※更新中

設問1(3)についての問題ですが、aについては、設問1(1)で既出、bについてはy-mail2.y-sha.com、cについてはメールに関するセキュリティ設定の三銃士(と、私が勝手に名付けているSPF、DKIM、DMARK)のうち、送信元DNSサーバでの登録情報を基に送信元の認証を行う”SPF”が入るのでしょう。

(当日はXXXと回答してしまいました。)

模範解答は

a:Preferance

b:y-mail2

c:逆引き

でした。

表1中の「ア」「イ」に入れる適切なIPアドレスを答えよ。

※更新中

設問1(4)についての問題ですが、XXX

(当日は以下の通り回答してしまいました。)

ア:

イ:200.a.b.1

ウ:DNSSEC

模範解答は

ア:200.a.b.1

イ:192.168.0.1

でした。

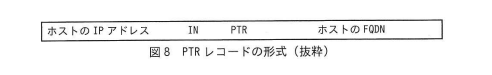

本文中の下線③について、攻撃者がPTRレコードに対して行う不正操作の内容を次に示す図8を参照して45字以内で答えよ。

※更新中

設問1(5)についての問題ですが、PTRレコードに記載されるドメインを、正しい送信元メールアドレスドメインに設定し、なりすましを実現する旨を記載すればよいと考えました。

(当日は”PTRレコードに記載されるドメインを正しい送信元メールアドレスのドメイン名で設定する”と回答してしまいました。)

模範解答は

メールサーバのFQDNに、詐称したメールアドレスのドメイン名を登録する

でした。

図4中の「ウ」「エ」に入れる適切なIPアドレスを答えよ。

※更新中

設問2(1)についての問題ですが、お恥ずかしながら当日は回答できませんでした。。

模範解答は

ウ:200.a.b.1

エ:200.a.b.2

でした。

本文中の「d」「f」に入れる適切な字句を答えよ。

※更新中

設問2(2)についての問題ですが、当日はの通り回答しておりました。

d:IMAP

e:POP

f:y-sha.com

模範解答は

d:SMTP

e:MAIL FROM

f:y-sha.com

でした。

下線④取得したSPFレコードに登録された情報を基に、送信元メールサーバの正当性を検査する

※更新中

設問2(3)についての問題ですが、上記正当性の検査方法を50字以内で回答するように求められています。

(当日は”SPFレコードに記載されたドメイン情報と、受信したメールアドレスのドメインが合致するか確認する”と回答しました。)

模範解答は

送信元のメールサーバのIPアドレスが、SPFレコードの中に登録されていること

でした。

本文中の「g」「h」「i」に入れる適切な字句又は数値で答えよ。

※更新中

設問3(1)についての問題ですが、TCPコネクションを活用したDNSプロトコルでの名前解決、メール転送の内容を問われていると考えました。

(当日はXXXと回答してしまいました。)

g:ヘッダー

h:TCP

i:1,500

模範解答は

g:ヘッダー

h:UDP

i:512

でした。

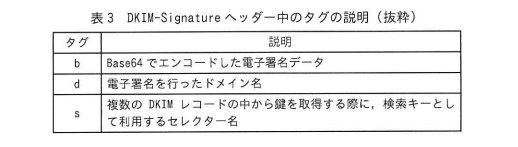

図5のDKIMレコードで指定されている暗号化方式のアルゴリズム名、および表2中の「オ」に入れる適切な鍵名を答えよ。

※更新中

設問3(2)についての問題ですが、お恥ずかしながら当日は回答できませんでした。。

が…表3を見ると、Base64でエンコードするのは電子署名データ?と見て取れたので、”公開鍵”と回答してみました。

模範解答は

アルゴリズム名:RSA

オ:公開鍵

でした。

下線⑤取得したDKIMレコードに登録された情報を基に、電子署名の真正性を検査する。

※更新中

設問3(3)についての問題ですが、電子署名の真正性の検査によって送信者がなりすまされていないことがわかる理由を、50文字以内で答えるよう求められています。

(当日は”顧客メールサーバがDKIMレコードから取得する公開鍵と受信したメールの電子署名は対の関係にあるため”と回答しました。)

模範解答は

受信したメールが正規のメールサーバから送信されたものかどうか分かるから

でした。

下線⑥DNSサーバにSPFで利用する情報を登録することで対応できると考えた。

※更新中

設問4(1)についての問題ですが、登録するDNSサーバ名およびDNSサーバに登録する情報を、それぞれ、図1又は図6中の字句を用いて答えるよう求められています。

(当日は”登録するDNSサーバ名:z-ns-1、登録する情報:y-sha.com”と回答しました。)

模範解答は

DNSサーバ:外部DNSサーバY(y-ns1)

登録する情報:メール中継サーバZのIPアドレス(z-mailのIPアドレス)

でした。

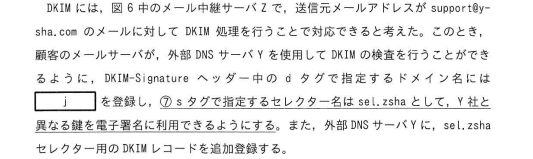

本文中の「j」に入れる適切な字句を答えよ

※更新中

設問4(2)についての問題ですが、これまでの本文の記載内容から見て、DKIM Signatureは、送信者側のメール中継サーバでなされると考えられます。更に、本項では、”顧客のメールサーバが、外部DNSサーバYを使用してDKIMの検査を行うことができるように”とありますので、Y社のメール中継サーバ(y-mail1もしくはy-mail2)が入ると考えました。

→どちらか…ということは両方に対応できるy-sha.comが適切ですね。

模範解答は

j:y-sha.com

でした。

本文中の下線⑦について、異なる鍵を利用することによる、Y社におけるセキュリティ面の利点を、50文字以内で答えよ。

※更新中

設問4(3)についての問題ですが、XXXポイントは、Z社のサービスは、Y社だけでなく、他の会社(本文内ではA社が登場)にも提供されている点です。

当日は”鍵が漏えいした場合の影響範囲をZ社と当該企業間の通信のみに留めることができる”と回答しました。

模範解答は

メール中継サーバZから鍵が漏えいしても、Y社で実施中のDKIMの処理は影響を受けない

でした。

下線⑧Z社のサポートチームY以外の部署の従業員が、送信元メールアドレスにspport@y-sha.comをセットしてサポート担当者に成りすました場合、顧客のメールサーバでは、なりすましを検知できない。

※更新中

設問4(4)についての問題ですが、顧客のメールサーバでは、なりすましを検知できない理由を40文字以内で答えるよう求められています。

SPFでのなりすまし検知は、DNSサーバのTXTレコードに、顧客が受信したメールのドメインと同じドメイン情報があるか無いかで判断しています。

そのため、Z社の社員だけれども、サポートチームYには所属していないメンバのメールは、顧客がメールを受信した際のSPFによるなりすましチェックの際、サポートチームYのメンバが送付してきたときと同じDNSサーバ・SPFレコードを参照するので、”上記は整合する!”という結果が出てしまいますね。

当日は”DNSサーバのTXTレコードに、顧客が受信したメールのドメインと同じドメイン情報があるから”改め、”Z社の社員は全員同じメールサーバを利用しており、顧客の送信元チェックの際に同じSPFレコードを参照するから”と回答しました。

模範解答は

なりすましメールも、メール中継サーバZから社外へ転送されるから

でした。

表4中の下線⑨の電子署名データの作成方法を、25文字以内で答えよ。

※更新中

設問5(1)についての問題ですが、いわゆる公開鍵暗号方式での暗号化方法を知らないと回答は難しいでしょう。

当日は”ハッシュ値aを送信者の秘密鍵で暗号化する”と回答しました。

模範解答は

XXX

でした。

表4中の下線⑩のハッシュ値aを取り出す方法を、20字以内で答えよ。

※更新中

設問5(2)についての問題ですが、いわゆる公開鍵暗号方式での復号化方法を知らないと回答は難しいでしょう。

当日は”電子署名データを送信者の公開鍵で復号する”と回答しました。

模範解答は

XXX

でした。

表4中の下線⑪について、どのような状態になれば改ざんされていないと判断できるのか、25字以内で答えよ。

※更新中

設問5(3)についての問題ですが、XXX

当日は”ハッシュ値aとハッシュ値bが同じ値となっている”と回答しました。

模範解答は

XXX

でした。

XXX

※更新中

設問XX(X)についての問題ですが、XXX

(当日はXXXと回答してしまいました。)

模範解答は

⇒XXX

でした。

XXX

※更新中

設問XX(X)についての問題ですが、XXX

(当日はXXXと回答してしまいました。)

模範解答は

⇒XXX

でした。

XXX

※更新中

設問XX(X)についての問題ですが、XXX

模範解答は

⇒XXX

でした。

XXX

※更新中

設問XX(X)についての問題ですが、XXX

模範解答は

⇒XXX

でした。

XXX

※更新中

設問XX(X)についての問題ですが、XXX

模範解答は

⇒XXX

でした。

ネットワークの勉強をして良かったなーと思うこと

ITコンサルタントとしての現場において、プロジェクト内でトラブルシューティングやシステムインフラ設計において最も頼られる存在になり、安定した案件・プロジェクトアサインが実現できるようになりました。

参考:コンサルファームでアベイラブルになったら

文系SEであっても、こういった知識があると一目置かれた存在になれますし、キャリアアップの一助になります。

実際、僕はプログラマ➡SE(ネットワークエンジニア)➡ITコンサルタントとキャリアップしてきましたが、ITコンサルタントとして活動している今も本記事の様な技術的な部分を大事にしているため、’他のコンサルタントとは差別化された人材になれているな’と感じています。

本記事は技術的な内容でしたが、キャリアに関する情報をお探しの方はこちらも是非、ご覧ください。

参考:【文系 SE】ネットワークエンジニアのすすめ

それでは、Tchau◎

こじろう